«Merry Christma»: Δεν είναι τυπογραφικό, αλλά μια διαφορετική Χριστουγεννιάτικη ιστορία

Πριν ακόμη οι ιοί και οι διάφοροι τύποι κακόβουλου λογισμικού διαδοθούν και αποτελέσουν παγκόσμια απειλή (όπως το ransomware και η κλοπή ταυτότητας), και πριν ακόμη το internet γεννηθεί και κατακτήσει τον κόσμο, ένα σχεδόν «αθώο» worm κατάφερε να προκαλέσει χριστουγεννιάτικους πονοκεφάλους και σοβαρά προβλήματα στο δίκτυο της IBM.

Λίγο τεχνικό «υπόβαθρο»

Στα μέσα της δεκαετίας του 1970, μπαίνει σε λειτουργία το εσωτερικό δίκτυο ανταλλαγής αρχείων της IBM, το οποίο θα γίνει γνωστό με την ονομασία VNET, παρουσιάζοντας ευρεία ανάπτυξη και διασυνδέοντας υπολογιστικά συστήματα και τοποθεσίες της εταιρείας σε ολόκληρο τον κόσμο. Για παράδειγμα, το 1983 συνέδεε 1.000 κόμβους, δηλαδή μεγάλα υπολογιστικά συστήματα που υποστήριζαν εκατοντάδες χιλιάδες χρήστες.

Οι περισσότεροι από αυτούς τους υπολογιστές είχαν εγκατεστημένο το λειτουργικό VM/370, το οποίο θα χρησιμοποιηθεί από πολλούς πελάτες της IBM, όπως πανεπιστήμια και εταιρείες. Εκείνη την χρονική στιγμή, γεννήθηκε και το Bitnet (Because It’s Time), που αποτελούσε ένα αντίγραφο του VNET, χρησιμοποιώντας το ίδιο λογισμικό που εκμεταλλευόταν εσωτερικά η IBM. Το 1982, μια σειρά πανεπιστημίων θα δημιουργήσουν το European Academic and Research Network (EARN), που βασιζόταν και αυτό στο VNET.

Με απλά λόγια, τα Bitnet και EARN ήταν διασυνδεδεμένα, και η IBM σύνδεσε το VNET στο Bitnet το 1985. Η εταιρεία έθεσε διάφορες δικλείδες ασφαλείας, έτσι ώστε μόνο το προσωπικό της να μπορεί να χρησιμοποιήσει τη διασύνδεση. Η σύνδεση VNET–Bitnet έδωσε τη δυνατότητα στο προσωπικό της να αλληλοεπιδρά με διάφορους πελάτες. Έχουμε φτάσει, λοιπόν, στην εποχή που έχει τεθεί σε λειτουργία το διασυνδεδεμένο υπολογιστικό περιβάλλον των VNET, Bitnet και EARN.

Χρειάζεται, όμως, για την ιστορία μας, να μείνουμε λίγο παραπάνω στο VM/370, το οποίο εκμεταλλευόταν την ιδέα των virtual machines, που προσφέρουν εξομοίωση ενός υπολογιστικού συστήματος. Τέτοιες χρησιμοποιούνται ακόμη και στις μέρες μας (για παράδειγμα, στην Java), αλλά οι virtual machines του VM/370 είχαν ένα ξεχωριστό χαρακτηριστικό: είχαν την ίδια αρχιτεκτονική όπως εκείνη του πραγματικού συστήματος στο οποίο έτρεχε το VM/370, το System/370.

Αυτό είναι ιδιαίτερο, γιατί σήμαινε πως τα λειτουργικά συστήματα που μπορούσαν να τρέξουν στο System/370, μπορούσαν να τρέξουν και στις virtual machines του CP - το οποίο αποτελούσε συστατικό του VM/370 και δημιουργούσε και υποστήριζε τις διάφορες virtual machines. Το ίδιο το CP μπορούσε να τρέξε τον εαυτό του, ενώ σε αυτό μπορούσε να λειτουργήσει ακόμη και το MVS, το βασικό εμπορικό σύστημα της IBM.

Ένα από τα λειτουργικά που μπορούσαν να τρέξουν στο CP ήταν και το CMS (Cambridge Monitor System και αργότερα Conversational Monitor System). Αυτό παρείχε ένα περιβάλλον στο οποίο οι χρήστες είχαν την δυνατότητα να τρέξουν εφαρμογές, να στείλουν και να λάβουν αρχεία και να κάνουν τις περισσότερες διεργασίες που πραγματοποιούν σήμερα οι υπολογιστές. Την ίδια στιγμή, το CP έδινε τη δυνατότητα επικοινωνίας μεταξύ των MVS και CMS, με το πρώτο να λαμβάνει διεργασίες από το δεύτερο.

Το διαδραστικό περιβάλλον του CMS μπορούσε να επεκταθεί από τους χρήστες που είχαν βασικές τεχνικές γνώσεις, με τους ίδιους να δημιουργούν μικρές εφαρμογές που χρειάζονταν για την εργασία τους, ακόμη και βασιζόμενοι σε έτοιμα παραδείγματα. Η ανάπτυξη της γλώσσας προγραμματισμού Rexx και η διάθεση της το 1983 με το VM/370 βοήθησε σε όλα τα παραπάνω. Και καθώς τα δίκτυα μεγάλωναν, οι εφαρμογές αναπτύσσονταν, ανταλλάσσονταν, βελτιώνονταν, έφταναν στα χέρια άλλων κτλ.

Η αρχή της επίθεσης

Σε αυτό το περιβάλλον, ήταν διαδεδομένη η ανταλλαγή εφαρμογών και αρχείων, ακόμη και αστείων εικόνων, με τις περισσότερες να κάνουν την εμφάνιση τους την περίοδο πριν τα Χριστούγεννα, ως μια μορφή ευχετήριων καρτών. Δεν ήταν λοιπόν κάτι ασυνήθιστο, όταν στις 9 Δεκεμβρίου του 1987, πολλοί χρήστες του Bitnet από διάφορα πανεπιστήμια έλαβαν ένα αρχείο με την ονομασία Christma Exec από κάποιον χρήστη που γνώριζαν. Ήταν σχεδόν αναμενόμενο πως θα το εκτελούσαν.

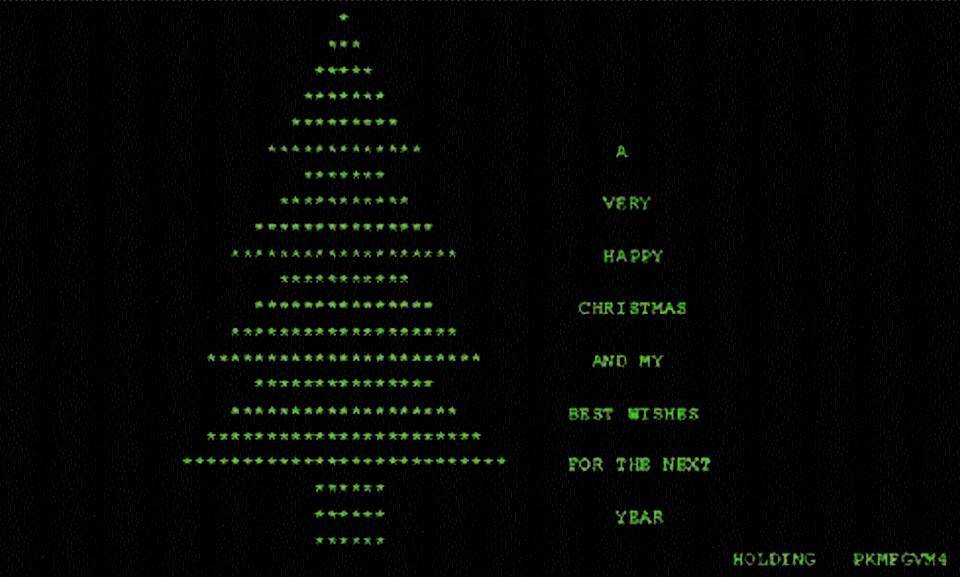

Το Christma εμφάνιζε ένα χριστουγεννιάτικο δέντρο και μια ευχή. Αλλά, στο παρασκήνιο, η εφαρμογή που είχε αναπτυχθεί στην γλώσσα Rexx, διέδιδε τον εαυτό της, στέλνοντας αντίγραφα σε κάθε επαφή που βρισκόταν στο βιβλίο διευθύνσεων του θύματος, όπως και σε κάθε διεύθυνση στο netlog - ένα ιστορικό με τις διευθύνσεις με τις οποίες ο χρήστης είχε επικοινωνήσει πρόσφατα. Όταν η διαδικασία ολοκληρωνόταν, η εφαρμογή σβηνόταν από τον υπολογιστή. Η διαδικασία επαναλαμβανόταν στους υπολογιστές των στόχων.

Αν και δεν είναι γνωστό σε πόσους το έστειλε ο δημιουργός του, 16 αντίγραφα μπήκαν στο δίκτυο από την αρχική πηγή. Μέσα σε μερικές ώρες, το worm προκαλούσε σοβαρά προβλήματα στο EARN της Γερμανίας και οι διαχειριστές ενημέρωναν τους χρήστες να μην εκτελούν το αρχείο. Όταν πια είχε ξημερώσει στις ΗΠΑ, είχε φτάσει στο Bitnet. Λόγω της απλότητας του κώδικα πίσω από αυτό, οι διαχειριστές ήξεραν από την αρχή τι μπορούσε να κάνει, δεν ήξεραν όμως πως να το αντιμετωπίσουν.

Στις 10 Δεκεμβρίου, τα πρώτα αντίγραφα έφτασαν στο VNET της IBM. Αν και είχε ήδη παρουσιάσει ευρεία εξάπλωση στα Bitnet και EARN, όταν έφτασε στο VNET βρήκε το τέλεια περιβάλλον για την εξάπλωση του: χιλιάδες πυκνά διασυνδεδεμένα συστήματα, το καθένα με εκατοντάδες χρήστες, καθένα από αυτά με εκατοντάδες επαφές. Την ίδια στιγμή, διάφοροι προγραμματιστές προσπαθούσαν να αναπτύξουν εργαλεία που θα αντιμετωπίζουν την εξάπλωση του.

Στις 11 Δεκεμβρίου, οι διαχειριστές των Bitnet και EARN άρχισαν να ψάχνουν την πηγή του κακού. Μέσα στις επόμενες ημέρες, κατάφεραν να φτάσουν στα ίχνη ενός υπολογιστή σε μια τεχνική σχολή γερμανικού πανεπιστημίου. Δεδομένου ότι οι ιοί υπολογιστών ήταν κάτι άγνωστο εκείνη την εποχή, και του ότι ο χρήστης που δημιούργησε το Christma μάλλον δεν είχε καμία ιδέα για την ζημιά που θα προκαλούσε, δεν έγινε γνωστή καμία συγκεκριμένη δράση εναντίον του.

Το worm δεν εξαπλωνόταν πλέον ευρέως μέσα στο Bitnet επειδή οι κεντρικοί κόμβοι είχαν εγκατεστημένα λογισμικά για τον αποκλεισμό του. Για τις επόμενες μέρες, μερικές μολύνσεις μεταξύ απευθείας συνδεδεμένων συστημάτων έκαναν την εμφάνιση τους, αλλά η απειλή είχε αντιμετωπιστεί. Ωστόσο, ο Paul Setze από το Πανεπιστήμιο του Ιλινόις, έγραψε ότι το Christma «προκάλεσε μεγάλη καταστροφή στο δίκτυο και κόστισε αμέτρητες χιλιάδες δολάρια σε χαμένο χρόνο παραγωγικότητας».

Στο περιβάλλον της IBM, επειδή το worm έφτασε στα συστήματα της εκτός των ωρών εργασίας, οι διαχειριστές δεν ήξεραν αμέσως τι συνέβαινε. Σε αυτόν τον επιπλέον χρόνο, το «σκουλήκι» εξαπλώθηκε επιθετικά, τροφοδοτούμενο και από τα μεγαλύτερα βιβλία διευθύνσεων των υπαλλήλων, ενώ ένα αντίγραφο του έφτασε και σε βιβλίο διευθύνσεων που περιλάμβανε κορυφαία στελέχη. Μερικά από τα συστήματα στο VNET έπρεπε να αποσυνδεθούν από το δίκτυο, για να επιτρέψουν στους διαχειριστές να καθαρίσουν εκατοντάδες ή χιλιάδες αντίγραφα. Σε μερικές περιπτώσεις, προκλήθηκαν ακόμη και καταρρεύσεις συστημάτων.

Τουλάχιστον ορισμένα τμήματα του δικτύου της IBM ήταν μη λειτουργικά για τμήματα της 10ης και 11ης Δεκεμβρίου. Αν και τα περισσότερα κεντρικά συστήματα της παρέμειναν σε λειτουργία, από έξω φαινόταν ότι, έστω και για λίγο, το VNET είχε καταρρεύσει. Εντούτοις, μέχρι τις 12 Δεκεμβρίου, το worm βρισκόταν υπό έλεγχο. Η πιο σοβαρή ζημιά που προκλήθηκε από το συμβάν ήταν η απώλεια μερικών αρχείων αλληλογραφίας, που χάθηκαν από σφάλμα κατά τη διαγραφή αντιγράφων του Christma.

Τα επόμενα χρόνια

Το Christma δεν προκάλεσε μακροπρόθεσμη ζημιά στη σχέση Bitnet – IBM ή τη γενική τάση δικτύωσης που σύντομα θα οδηγούσε στη συγχώνευση των τριών δικτύων και στη δημιουργία του διαδικτύου που έχουμε και χρησιμοποιούμε σήμερα. Μέσα στα επηρεαζόμενα δίκτυα, ένα ξεχασμένο αντίγραφο θα εκτελούνταν και θα προσπαθούσε συχνά - πυκνά να αποσταλεί, αλλά οι δικλείδες ασφαλείας που είχαν υιοθετηθεί αντιμετώπιζαν τον κίνδυνο.

Τα επόμενα χρόνια, ένας αριθμός αντιγράφων του Christma θα γραφόταν και θα κυκλοφορούσε στο Bitnet. Λόγω αντιμέτρων και εκπαίδευσης, κανένα δεν είχε σημαντικό αντίκτυπο. Ακόμα και το ίδιο το Christma, λίγο ή πολύ τροποποιημένο, έκανε την εμφάνιση του (και καταστράφηκε) πολλές φορές, σε αρκετές χριστουγεννιάτικες περιόδους μετά το 1987. Προγράμματα τύπου Christma όπως τα Dir Exec, Term Module, Faces Exec, Twofour Exec, Rama Exec και Module Game2, όλα προσπάθησαν, και απέτυχαν, να εξαπλωθούν. Κανένα δεν έφτασε πολύ μακριά και δεν υπήρξε ποτέ καμία καταστροφική επίδραση.

Σήμερα, σε μια εποχή με πολύ μεγαλύτερους και απειλητικούς κινδύνους, αξίζει κανείς να θυμάται μια παρατήρηση της Melinda Varian από το Princeton University Computer Center, με αφορμή το Christma. Σε ένα γράμμα προς εργαζόμενο της IBM, θα γράψει: «τα δίκτυα μας βασίζονται στην καλή θέληση των χρηστών τους». Οι επιθέσεις που μαστίζουν τα σημερινά δίκτυά δείχνουν ακριβώς αυτό: αν και μπορούμε να εφαρμόσουμε τεχνικά μέτρα για να σταματήσουμε τις μεγάλες απειλές, η καλή κατάσταση του εκάστοτε δικτύου εξαρτάται ακόμη από την καλή συμπεριφορά της πλειοψηφίας των χρηστών του.

Με πληροφορίες από citeseerx.ist.psu.edu

Σχόλια